Table des matières

ToggleLes organisations internationales de normalisation IEEE et IETF travaillent ensemble à l'élaboration d'une pile de protocoles de communication sans fil hautement fiable et à faible consommation d'énergie pour l'internet des objets qui peut accéder à l'internet. L'IEEE est principalement chargée de formuler des normes pour la couche physique et la couche de liaison des protocoles de communication de l'internet des objets, comme la norme IEEE802.15.4-2006, dont la norme IEEE802.15.4e est la dernière norme de couche de liaison. L'IETF est principalement responsable de la formulation de la couche réseau et des normes supérieures pour les protocoles de communication de l'internet des objets, tels que les normes 6LoWPAN, RPL et CoAP, qui peuvent connecter à l'internet des nœuds de capteurs aux ressources limitées. La sécurité du réseau est la base du développement à grande échelle de l'internet des objets. Un mécanisme sûr et efficace doit être conçu pour garantir le fonctionnement normal des protocoles de communication. Cet article présente en détail la pile de protocoles de communication de l'internet des objets, en se concentrant sur l'analyse et la discussion des dernières avancées de la recherche en matière de sécurité. Enfin, l'orientation de la recherche sur les protocoles de communication sécurisés pour l'internet des objets est résumée et envisagée.

L'Union internationale des télécommunications (UIT) a publié en 2005 un rapport sur le thème de l“”internet des objets“. Ce rapport proposait pour la première fois que ”l'internet des objets utilise des codes-barres, l'identification par radiofréquence, des capteurs et d'autres dispositifs de détection pour atteindre l'objectif par le biais d'un ensemble de protocoles de communication standard”. L'identification intelligente et la surveillance en temps réel de l'état de n'importe quel article“ [1-3]. À l'heure actuelle, un nouveau cycle de révolution industrielle a été lancé dans les principaux pays développés du monde, et les pays commencent à appliquer de nouvelles technologies telles que l'internet des objets et le big data au processus de fabrication industrielle intelligente [4-5]. Les États-Unis ont été les premiers à proposer le concept d”“Internet industriel des objets” en 2012, en appliquant les nouvelles technologies de l'Internet des objets à la fabrication haut de gamme pour atteindre l'objectif de revitalisation de la fabrication avancée aux États-Unis. L'Allemagne a proposé le plan stratégique “Industrie 4.0” en 2013, qui vise à transformer les usines de fabrication traditionnelles en usines intelligentes en construisant des systèmes cyber-physiques pour connecter divers éléments tels que les produits, les équipements et les personnes. En 2015, mon pays a publié le plan stratégique “Fabriqué en Chine 2025”, qui souligne la tâche de "promouvoir l'intégration profonde des technologies de l'information de nouvelle génération telles que l'Internet des objets et le big data avec la fabrication traditionnelle, et de promouvoir la transformation et la mise à niveau de la fabrication traditionnelle vers la fabrication intelligente." On peut constater que l'application des nouvelles technologies de l'internet des objets aux futures applications industrielles est une tendance de développement inévitable.

Actuellement, l'Organisation internationale de normalisation (IEEE) et l'IETF travaillent ensemble à l'élaboration d'un ensemble de protocoles de communication sans fil très fiables et à faible consommation d'énergie qui peuvent être connectés à l'internet pour l'internet industriel des objets. Les données du processus de fabrication industrielle (telles que la vitesse de rotation, les vibrations, la température, l'humidité, l'accélération, etc.) sont collectées en temps réel par un grand nombre de nœuds de capteurs bon marché aux ressources limitées, puis un ensemble de protocoles de communication sans fil standard est utilisé pour la transmission à saut unique ou à sauts multiples. Enfin, les données collectées sont envoyées au serveur distant via le routeur frontalier. Le groupe de travail de l'IEEE est principalement chargé de formuler des normes sous la couche de liaison, telles que la norme IEEE802.15.4-2006 [6], dont IEEE802.15.4e[7] est la dernière version de la norme de la couche de liaison. Le groupe de travail de l'IETF est principalement chargé de formuler des normes au-dessus de la couche de liaison, notamment la couche d'adaptation 6LoWPAN [8], la couche réseau IPv6RPL [9] et la couche d'application CoAP [10], qui peuvent mettre en œuvre des nœuds de capteurs à ressources limitées et l'Internet IPv 6 de la prochaine génération pour l'interconnexion.

L'internet des objets étant largement utilisé dans les infrastructures nationales telles que le pétrole, la pétrochimie, les mines de charbon et les réseaux électriques, la question de la sécurité de l'internet des objets sera un problème clé qui devra être résolu au cours de son développement et de son application. En 2010, le virus Stuxnet a provoqué le dysfonctionnement de plusieurs réseaux de contrôle industriel dans le monde (comme l'accident de la centrale nucléaire iranienne). En 2015, des pirates informatiques ont lancé une attaque au code malveillant Black Energy (énergie noire) contre le système électrique ukrainien, entraînant de graves conséquences telles que des coupures de courant à long terme et à grande échelle. Lors de l'incident Mirai en 2016, les pirates ont utilisé des centaines de milliers de dispositifs IoT tels que des caméras web pour lancer des attaques DDoS sur des serveurs de noms de domaine, ce qui a empêché un grand nombre d'utilisateurs d'utiliser normalement les services du réseau. En outre, les sept attaques mortelles publiées par RSA2017, l'événement industriel le plus influent dans la communauté de la sécurité de l'information, comprennent des attaques contre l'internet industriel des objets. On peut constater que les attaques contre l'Internet des objets émergent actuellement à l'infini, et qu'elles sont de plus en plus appréciées par le gouvernement et le monde universitaire.

Toutefois, les protocoles de communication actuels de l'IdO posent encore de nombreux problèmes de sécurité graves. La littérature [11-14] souligne qu'il existe des failles de sécurité dans la couche de liaison de la pile de protocoles de l'internet des objets, et que les attaquants peuvent lancer des attaques de synchronisation temporelle, des attaques de falsification et des attaques d'épuisement de l'énergie. La littérature [15-17] a souligné l'existence de diverses failles de sécurité dans le protocole RPL de la pile de protocoles de l'IdO. Les attaquants peuvent lancer des attaques par sorcière, des attaques par transfert sélectionné, des attaques par inondation HELLO et des attaques par trou de ver, etc. Cet article présente tout d'abord la pile de protocoles de l'IdO et son architecture de sécurité ; il examine ensuite les dernières avancées de la recherche sur les normes et mécanismes de sécurité de la couche physique et de la couche de liaison, de la couche adaptative 6LoWPAN, de la couche de routage RPL et de la couche d'application CoAP dans la pile de protocoles de communication de l'IdO ; enfin, il résume et prospecte l'orientation de la recherche sur les protocoles de communication sécurisés pour l'internet des objets.

1 La pile de protocoles de l'internet des objets et son architecture de sécurité

1.1 Pile de protocoles de communication pour l'internet des objets L'objectif des organisations internationales de normalisation IEEE et IETF est de concevoir une pile de protocoles de communication hautement fiable, à faible consommation d'énergie et accessible à l'internet pour les nœuds de capteurs à ressources limitées, afin qu'elle puisse prendre en charge des centaines ou des milliers de nœuds effectuant des communications multi-sauts auto-organisées. Le groupe de travail de l'IEEE a publié en 2006 la norme IEEE802.15.4-2006 [6], qui convient aux scénarios de courte distance et de faible consommation d'énergie. La couche physique de cette norme stipule que le taux de transmission de données maximum est de 250kbps et fonctionne dans la bande de fréquence ISM, dans laquelle il y a 16 canaux dans la bande de fréquence 4GHz. En outre, la norme IEEE802.15.4-2006 utilise des intervalles de temps optionnels pour garantir le mécanisme GTS et le mécanisme d'accès au canal CSMA-CA, et prend en charge le mécanisme ACK pour assurer une transmission fiable. Jusqu'à présent, cette norme est devenue la couche physique et la norme de protocoles tels que Zig-Bee [18], WirelessHART [19], ISA100.11a [20] et WIA-PA [21]. Les bases de la couche de liaison. Cependant, les communications sans fil basées sur la norme IEEE802.15.4-2006 ont révélé de nombreux problèmes en termes de faible consommation d'énergie et de fiabilité. En 2008, DUST a proposé une technologie de synchronisation temporelle TSMP (Time-Synchro) nizedMeshProtocol) [22]. Le TSMP utilise la technologie d'accès multiple par répartition dans le temps TD-MA pour éviter la surveillance inactive des nœuds du réseau, ce qui réduit la consommation d'énergie du réseau. Il utilise également un mécanisme de saut de fréquence par tranche de temps pour résoudre les problèmes d'atténuation par trajets multiples et d'interférence externe du réseau, et améliore la fiabilité de la transmission sans fil. En 2012, le groupe de travail IEEE802.15.4 a officiellement publié la norme IEEE802.15.4e. Sa technologie de base est le saut de canal par synchronisation temporelle (TimeSynchronization Channel Hopping, TSCH), dont la technologie TSMP constitue la base du TSCH. Dans le réseau IEEE802.15.4e, les nœuds activent ou désactivent les fréquences radio à des moments prédéterminés grâce à une synchronisation temporelle précise, ce qui leur permet d'économiser de l'énergie ; en outre, les nœuds adoptent un mécanisme de saut de fréquence basé sur les créneaux temporels, ce qui améliore la résistance du nœud aux interférences sonores environnantes et aux interférences par trajets multiples [23].

Le groupe de travail de l'IETF est principalement responsable de la formulation de normes de haut niveau telles que la couche application, la couche réseau et la couche adaptation de la pile de protocoles. L'IETF a successivement créé trois groupes de travail, à savoir le groupe de travail 6LoWPAN (IPv6overLowpower) ersonalArreaNetworks), le groupe de travail ROLL (Routing GoverLossia ndLow-po-werNetworks) et le groupe de travail CoRE (ConstraineedRestful Environ-ment). Le groupe de travail IETF6LoWPAN est chargé de développer des protocoles IPv6 pouvant fonctionner sur des réseaux personnels de faible puissance. Le groupe de travail IETFROLL est chargé de développer le protocole de routage IPv6RPL qui peut fonctionner sur des réseaux à faible consommation d'énergie et à perte [9]. Le groupe de travail IETFCoRE est chargé de développer un protocole CoAP (couche d'application légère) [10] qui peut fonctionner sur des nœuds à ressources limitées, de sorte que ces nœuds puissent communiquer avec l'internet existant. En outre, l'IETF a créé le groupe de normalisation 6TiSCH (IPv6overtheTSCHmodeofIEEEE802. 15.4e) [24], chargé de la conception du protocole IPv6 en mode IEEE802.15.4eTSCH. Les dernières avancées de ce groupe de travail en matière de sécurité comprennent l'accès au réseau sécurisé à faible coût. La conception du mécanisme et de l'architecture de sécurité 6TiSCH.

1.2 Architecture de sécurité Les objectifs de sécurité de l'internet des objets sont fondamentalement les mêmes que ceux des autres réseaux, qui comprennent principalement cinq objectifs : la confidentialité, l'intégrité, la disponibilité, la non-répudiation et la fraîcheur des données. La confidentialité consiste à garantir que les informations confidentielles ne seront pas divulguées à des entités non autorisées grâce à l'utilisation de technologies de cryptage et de décryptage des informations. L'intégrité consiste à garantir que l'information ne sera pas altérée en utilisant des technologies telles que l'authentification de l'intégrité, le hachage et les signatures numériques. La disponibilité fait référence à l'utilisation de moyens techniques tels que la tolérance aux pannes, la détection des intrusions ou l'autoréparation du réseau pour garantir que le réseau puisse continuer à fournir des services normaux en cas d'attaque. La non-répudiation signifie que l'initiateur de la source d'information ne peut pas nier les informations qu'il a lui-même envoyées. Les technologies couramment utilisées sont la signature, l'authentification de l'identité et le contrôle d'accès. La fraîcheur des données consiste à s'assurer que les utilisateurs obtiennent les informations dont ils ont besoin dans un délai déterminé. Les technologies couramment utilisées sont la gestion de réseau, la détection d'intrusion et le contrôle d'accès. En outre, les objectifs de sécurité de l'IdO comprennent également la protection de la vie privée, l'anonymat et la confiance.

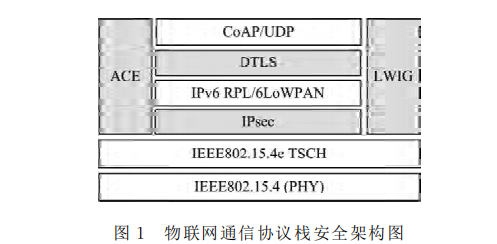

La figure 1 présente l'architecture de sécurité de la pile de protocoles IoT. CoAP est un protocole de couche d'application IoT à architecture REST basé sur le protocole UDP, qui utilise DTLS (DatagramTransport-Laye rSecurity) [25-26] pour assurer une transmission sécurisée de bout en bout. DTLS est une extension de l'architecture du protocole de sécurité TLS existant, et TLS est principalement utilisé pour garantir la sécurité des données transmises sur TCP et ne peut pas être utilisé pour garantir la sécurité des données transmises sur UDP. Grâce à cette extension, DTLS peut prendre en charge la transmission sécurisée de datagrammes UDP. Le protocole RPL [9] utilise IPSec pour assurer une transmission sécurisée au niveau de la couche réseau. IPSec fournit des services de sécurité tels que le cryptage des paquets de la couche réseau, l'authentification de l'adresse source et le contrôle d'accès. Authentification et autorisation dans les environnements restreints (Authentification et autorisation) Le groupe de travail sur les environnements restreints (ACE) développe un mécanisme d'autorisation d'authentification pour l'accès aux ressources hébergées sur des serveurs dans des environnements restreints, et a récemment achevé un document de cas d'utilisation complet RFC7744 [27]. Le groupe de travail Constrained Environments (DTLSInConstrainedEnviron-ments, DICE) étudie D pour les dispositifs IoT contraints. Le protocole TLS. En outre, le groupe de travail Lightweight Implementation Guidance (Light-WeightImple-mentation Guidance, LWIG) fournit une pile de protocoles de communication IP minimale et des technologies de sécurité connexes pour les environnements à ressources limitées, y compris la technologie de cryptage asymétrique et le protocole d'authentification IKEv2.

2 Sécurité des protocoles de la couche physique et de la couche de liaison

Le groupe de travail IEEE802.15 a été créé en 1998. Il s'est engagé à normaliser la couche physique (PHY) et la couche de liaison (MAC) des réseaux personnels sans fil (WPAN) afin de fournir des normes de communication pour les dispositifs de communication sans fil qui communiquent entre eux sur de courtes distances. . Le groupe de travail TG4 de l'IEEE802.15 a été créé en 2000 pour formuler la norme IEEE802.15.4 et développer des normes pour les réseaux personnels à faible débit (LR-WPAN). 2.1 Protocole de la couche physique - IEEE802.15.4 La couche physique IEEE802.15.4 définit trois bandes de fréquences : 868 MHz, 915 MHz et 2,4 GHz, parmi lesquelles 868 MHz et 915 MHz fournissent trois méthodes de modulation : BPSK, ASK et O-QPSK. La bande de 2,4 GHz n'offre que la méthode de modulation O-QPSK et le débit de transmission des données peut atteindre 250 kbps. Actuellement, les trois principales normes internationales industrielles sans fil WirelessHART [19], ISA100.11a [20] et WIA-PA [21] adoptent toutes l'IEEE802.15 pour la couche physique. 4. En outre, afin de parvenir à une interconnexion mondiale, la plupart n'utilisent que la bande de fréquence de 2,4 GHz de la norme IEEE802.15.4. 2.2 Protocole de couche de liaison à faible consommation - IEEE802.15.4e De nombreuses applications industrielles ont des exigences strictes en matière de fiabilité, de faible consommation d'énergie et de performances en temps réel des communications sans fil. L'ancienne norme IEEE802.15.4-2006 Les exigences ci-dessus ne peuvent être satisfaites. Le groupe de travail de l'IEEE a commencé à formuler la norme IEEE802.15.4e[7] et l'a officiellement publiée en 2012. Le cœur de la norme est la technologie TSCH. Dans le réseau, les nœuds activent ou désactivent les fréquences radio à des moments prédéterminés grâce à une synchronisation temporelle précise, ce qui permet d'éviter la surveillance des nœuds en cas d'inactivité et d'économiser l'énergie des nœuds ; les nœuds utilisent différents canaux dans différents intervalles de temps grâce à la technologie de saut de fréquence par intervalle de temps, ce qui améliore leurs capacités de lutte contre les interférences. Amélioration de la fiabilité des communications sans fil. Des études ont montré [28-30] que même dans des environnements industriels sans fil difficiles, la technologie TSCH peut atteindre un taux de perte de paquets inférieur à 0,01%. La figure 2 présente un schéma de la communication entre nœuds dans le réseau IEEE802.15.4e. L'axe horizontal de la matrice représente la valeur du créneau horaire (ASN), qui augmente avec le temps. Une trame de créneau est une combinaison de plusieurs créneaux temporels qui peuvent être répétés périodiquement. La matrice représente verticalement la valeur du canal, qui est comprise entre 0 et 15. Le réseau comporte des nœuds A, B, C et D. Supposons que l'intervalle de temps et le canal dans la matrice soient définis comme [valeur de l'intervalle, valeur du canal]. Les nœuds A et B communiquent à [1, 1], et les nœuds A et C communiquent à [1, 1]. Si les nœuds A et B communiquent à [2,4], on peut voir que le nœud A peut utiliser différents canaux pour communiquer dans différents intervalles de temps.